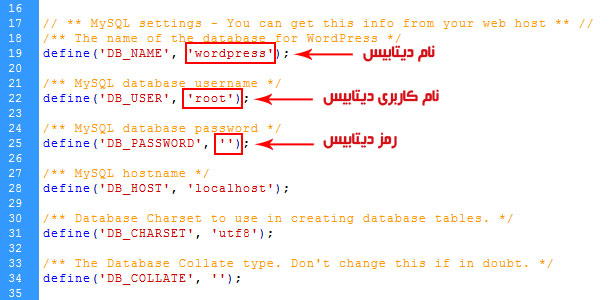

یکی از راه های نفوذ به سایت های وردپرسی دسترسی به فایل wp_config_sample.php است. بعد از اکسترکت کردن فایل زیب وردپرس در پوشه public_html هاست شما یک فایل جدید به نام wp_config.php در این پوشه ساخته می شود که هاوی اطلاعات مهمی برای هکرها است.

حتما بخوانید : مدیریت ابزارک ها با Widget Logic

این فایل برای تنظیمات اصلی وردپرس به کار می رود و از طریق آن می توان امکاناتی به وردپرس اضافه کرد، بنابراین هکرها با دسترسی به این فایل می توانند به اهداف مخرب خود به راحتی دست پیدا کرده و آسیب های جدی به سایت شما وارد کنند.

راه حل این مشکل چیست ؟

یک راه حل ساده ولی ارزشمند برای محافظت این است که فایل wp_config.php را یک مرحله به عقب منتقل نماییم، بله درست است که این فایل باید در روت اصلی سایت باشد ولی با این کار هیچ اتفاقی نخواهد افتاد و سایت شما کاملا درست کار خواهد کرد، همین حالا امتحان کنید و سایت خود را باز کنید خواهید دید که سایت کار می کند و دیگر کسی به این فایل مهم دسترسی ندارد.

حتما بخوانید : آموزش غیرفعال کردن خبرخوان در وردپرس

امیدوارم که این نکته امنیتی مورد توجه قرار گیرد و از این مطلب استفاده کافی برده باشید.

آموزش پسورد گذاری wp-admin در Cpanel و Direct Admin

آموزش پسورد گذاری برروی شاخه wp-admin را برای شما کاربران سایت پارس وی پی آماده کرده ...

آموزش نصب افزونه جدید در وردپرس

بیشتر کاربران ما برای نصب افزونه های جدید و فعالسازی آنها دچار مشکلات متعددی بوده اند ...

گزارش اشکال در مطالب وردپرس توسط کاربران با Mistape

گزارش اشکال در مطالب وردپرس گزارش اشکال در مطالب وردپرس توسط کاربران با Mistape ، یکی ...

۲۰۱۴

بازدید

۰

دیدگاه

0

علاقه مندی